- ...

-

Community

crumb.isLink crumb.isFinalCrumb crumb.getClass crumb.css crumb.separatorCss crumb.getCss crumb.finalCrumb crumb.getText crumb.getIsLink crumb.getWrapperCss crumb.type crumb.url crumb.getUrl crumb.getType crumb.hashCode crumb.equals crumb.toString crumb.wrapperCss crumb.text crumb.getSeparatorCss crumb.class

-

Fragen und Antworten

crumb.isLink crumb.isFinalCrumb crumb.getClass crumb.css crumb.separatorCss crumb.getCss crumb.finalCrumb crumb.getText crumb.getIsLink crumb.getWrapperCss crumb.type crumb.url crumb.getUrl crumb.getType crumb.hashCode crumb.equals crumb.toString crumb.wrapperCss crumb.text crumb.getSeparatorCss crumb.class

-

Festnetz & Internet

crumb.isLink crumb.isFinalCrumb crumb.getClass crumb.css crumb.separatorCss crumb.getCss crumb.finalCrumb crumb.getText crumb.getIsLink crumb.getWrapperCss crumb.type crumb.url crumb.getUrl crumb.getType crumb.hashCode crumb.equals crumb.toString crumb.wrapperCss crumb.text crumb.getSeparatorCss crumb.class

-

FYI Sicherheitsproblem bei der Digitalisierungsbo...

crumb.isLink crumb.isFinalCrumb crumb.getClass crumb.css crumb.separatorCss crumb.getCss crumb.finalCrumb crumb.getText crumb.getIsLink crumb.getWrapperCss crumb.type crumb.url crumb.getUrl crumb.getType crumb.hashCode crumb.equals crumb.toString crumb.wrapperCss crumb.text crumb.getSeparatorCss crumb.class

- Beitrag abonnieren

- Beitrag stummschalten

- Beitrag als ungelesen kennzeichnen

- Beitrag als gelesen kennzeichnen

FYI Sicherheitsproblem bei der Digitalisierungsbox Premium

23.11.2019 07:48 Zuletzt bearbeitet: 23.11.2019 07:48 durch den Autor

https://www.heise.de/ct/artikel/Warum-eine-komplette-Arztpraxis-offen-im-Netz-stand-4590103.html

Im Augenblick bin ich von dem reißerischen "BUG" nicht so recht überzeugt.

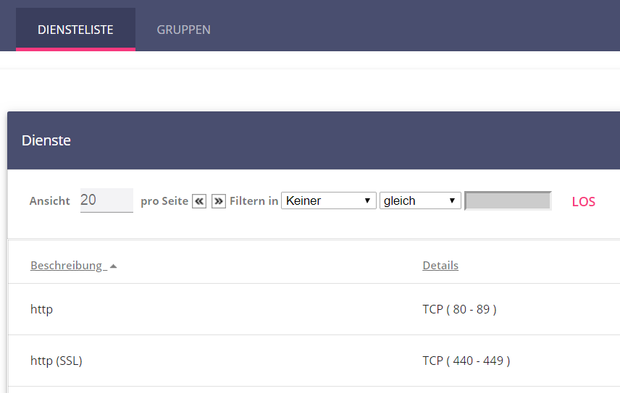

Wessen Fehler ist es, wenn in einer vorgeschlagenen Diensteliste, welche editierbar ist, für http (SSL) eben eine Portgruppe drinsteht.

Bevor ich so eine vordefinierte Regel nutze, muss ich doch mal draufschauen.

Und das die aktuelle Konfig explizit als Bootkonfig gespeichert werden muss ist im Bereich der professionelleren Geräte durchaus nicht unüblich.

Über dem Techniker, der das eingerichtet hat, braut sich was zusammen...

Gelöst! Gehe zu Lösung.

26.11.2019 14:24 Zuletzt bearbeitet: 26.11.2019 14:25 durch den Autor

Hallo @Gelöschter Nutzer und alle zusammen,

dazu habe ich folgende Information:

Bei unseren Digitalisierungsboxen Premium, Smart und Standard ist ein Fehler aufgetreten, durch den bei Portfreigaben nicht nur ein Port, sondern auch benachbarte Ports freigegeben wurden. Das Problem wurde inzwischen behoben – eine neue Firmware-Version wurde bereitgestellt. Möglicherweise muss der Kunde die Firmware aber noch selbst aktualisieren.

DAS HABEN WIR BEREITS GETAN:

Eine neue Firmwareversion wurde bereitgestellt, die die Freigabe der benachbarten Ports löscht

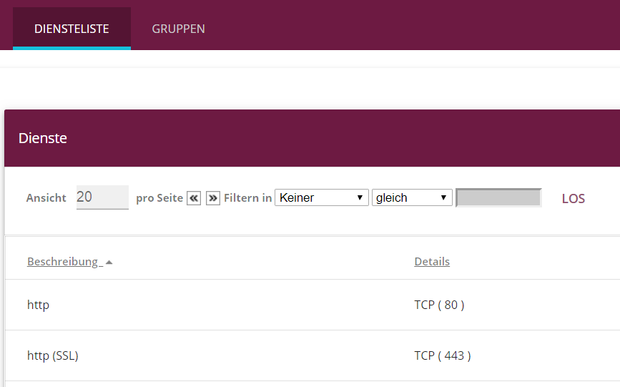

Die Freigaben der korrekten Ports für die Dienste HTTP (Port 80) und HTTPS (Port 443) bleiben bestehen

Ist die die Digitalisierungsbox des Kunden mit unserem Firmware Update Service verbunden, erhalten Sie das Update automatisch

Nutzt der Kunde nicht unseren Firmware Update Service, kann er die aktualisierte Firmware hier downloaden: https://www.telekom.de/digitalisierungsbox-hilfe

DAS MUSS DER KUNDE JETZT TUN:

1. Bitte die Firmware der Digitalisierungsbox Premium, Smart oder Standard auf Aktualität (11.01.02.102) prüfen!

2. Bitte die Firmware umgehend aktualisieren, wenn sie nicht bereits auf dem neuesten Stand (11.01.02.102) ist!

ZUM HINTERGRUND:

Frühere Firmware-Versionen haben bei der Einrichtung der Portfreigaben für die Dienste HTTP und HTTPS neben den Standard-Ports (80 bzw. 443) weitere Portbereiche freigegeben. Diese Bereiche werden durch die aktuelle Systemsoftware mit dem Release 11.01.02 Patch 2 (11.01.02.102) auf die Standard-Ports der entsprechenden Dienste zurückgesetzt.

Wenn der Kunde für seine Zwecke darauf angewiesen ist neben den Standard-Ports zusätzliche Ports freizugeben muss er diese jetzt über die Konfigurationsoberfläche einmalig neu anlegen – zu finden im Router-Menü: Internet & Netzwerk >Portweiterleitungen.

Firmware-Updates bleiben auch in Zukunft das wichtigste Instrument, um die Sicherheit und Funktionalität des Routers zu gewährleisten. Der Kunde sollte bitte regelmäßig die angebotenen Updates vornehmen, um vor möglichen Gefahren gut geschützt zu sein.

Lieben Gruß, Melanie B.

23.11.2019 08:10

Ich kann da keine Sicherheitslücke in der Firmware der DB erkennen.

Man sollte als IT-Dienstleister einfach wissen was man tut.

23.11.2019 08:32 Zuletzt bearbeitet: 23.11.2019 08:33 durch den Autor

Einmal gespeichert sollten solche sicherheitsrelevanten Einstellungen wenigstens sitzen.

Wenn dann ein Router nach einem Firmware Update zum Beispiel, einmal geänderte Einstellungen wieder überschreibt kann man das ruhig als schwerwiegenden Bug einordnen.

Eine Lücke wäre es wenn der Laden trotz Änderungen immer noch offen ist.

Schlamperei ist eigentlich den seit Mai bekannten Fehler so lange auszusitzen.

Meine bescheidene, unbedeutende Meinung dazu.

Gruß VoPo

23.11.2019 08:46

Seh ich auch so.

Wenn ich als Entwickler der Box vordefinierte Ports anbiete, sollten auch die richtigen Ports freigegeben werden ohne dass man prüft was die Kiste macht. Bei HTTPS erwarte ich 443, und nicht 440-449. Ebenso bei HTTP 80, und nicht 80-89. 8080 lass ich als Alternativport durchgehen. Aber nicht 80-89.

Und dass die Kiste die Ports erst nach einem reset nach dem Update korrekt angelegt hat, und nicht nur durch das Update selbst... Nuja.

Und dass der Fehler über ein halbes Jahr geduldet wurde... Dazu muss man denk ich auch nichts sagen.

23.11.2019 09:02

@VoPo914 schrieb:Einmal gespeichert sollten solche sicherheitsrelevanten Einstellungen wenigstens sitzen.

Wenn dann ein Router nach einem Firmware Update zum Beispiel, einmal geänderte Einstellungen wieder überschreibt kann man das ruhig als schwerwiegenden Bug einordnen.

Genau das ist kein Bug.

Eine Konfig wird immer nur temporär vorgehalten und bei jedem Bootvorgang neu eingelesen. Versäume ich das Speichern der bootkonfi ist das ein Anwenderfehler.

Ansonsten dient dieses dazu, eine Testkonfi durch einfachen Reboot durch die Bootkonfi zu erstzen.

23.11.2019 09:05 Zuletzt bearbeitet: 23.11.2019 09:11 durch den Autor

Das ist auch nicht der Bug.

Der Bug ist, dass die Kiste in der Vorlage viel zu viele Ports freigegeben hat, statt 2 nämlich 20. Wovon 18 überhaupt nichts mehr mit den eigentlichen Freigaben zutun haben. Und einer davon, die Ursache hier, 445; SMB. Und der hat mal so gar nichts in der HTTPS Vorlage zu suchen.

23.11.2019 09:14

- Der Bug ist, dass die Kiste in der Vorlage viel zu viele Ports freigegeben hat, statt 2 nämlich 20. Wovon 18 überhaupt nichts mehr mit den eigentlichen Freigaben zutun haben.

Wo siehst du da einen Fehler?

Derjenige der die DB konfiguriert, muß wissen was er tut.

In dem erwähnten Fall wußte das der Dienstleister offensichtlich nicht.

23.11.2019 09:23

Es ist für dich kein Fehler, wenn die Kiste bei HTTPS 10 statt 1 Port und bei HTTP 10 statt einem Port freigibt und die Schuld hat dann der, der die Kiste eingerichtet hat? Ahja.

Na dann sag mir mal, warum die Telekom bzw. der Entwickler der Kiste nun, nach einem halben Jahr, doch behoben hat, wenn es doch so sein soll und angeblich kein Fehler ist.

23.11.2019 10:00

Du kennst die DB offensichtlich nicht?

Sonst solltest du wissen, daß der Bereich für https erstens nicht festgemeißelt ist, den kann man anpassen, und zweitens kann man einen eigenen Dienst z.B. myhttps anlegen, der dann nur den Port 443 beinhaltet.

23.11.2019 10:06 Zuletzt bearbeitet: 23.11.2019 10:10 durch den Autor

Was spielt das für eine Rolle?

Die Kiste hat in der standardmäßigen HTTP/S Vorlage viel zu viele Ports freigegeben, die nichts mehr mit HTTP/S zutun haben. Ob man das selbst anpassen kann, oder eigene Vorlagen erstellen kann, hat mit der Sache doch absolut nichts zutun und ist irrelevant. Es geht einzig und allein um die ab Werk vordefinierte Vorlage, und die war schlicht falsch.

Und die Standard HTTP/S Ports sind fest definiert, seit Jahren. Jahrzehnten. Und die sind 80 und 443, und nicht 80-89 und 440-449. Und wenn die DB bis zum Novemberupdate das für den Standard hielt in der Vorlage, hat beim Programmieren der Vorlage schlicht einer gewaltig gepennt.

23.11.2019 10:19

Für mich ist der IT-Dienstleister, der die DB eingerichtet hat, eine Hohlbirne, der keine Ahnung hat.

Derjenige, der den Windows-Server eingerichtet hat genauso.

Wahrscheinlich war es sogar derselbe.

23.11.2019 10:21 Zuletzt bearbeitet: 23.11.2019 10:22 durch den Autor

Vielleicht, vielleicht auch nicht.

Ändert nichts an der Tatsache, dass der eigentliche Fehler in der standardmäßigen Vorlage lag.

23.11.2019 10:42

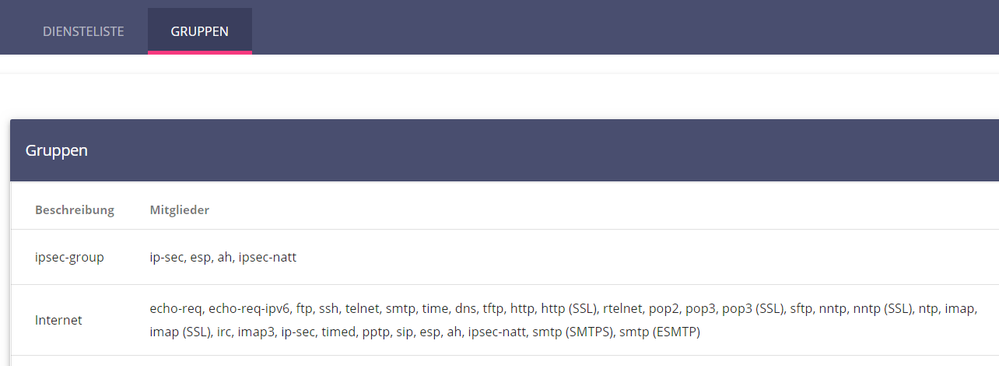

Fakt ist, wer nur auf die Standardvorlage der Diensteliste

oder den in der Gruppe "Internet" enthaltenen Diensten

völlig ungeprüft und blind vertraut und darauf basierend eingehenden Netzwerkverkehr so zulässt, hat das selbst zu verantworten.

Und ein Portscan (https://www.heise.de/security/dienste/portscan/test/go.shtml?scanart=1) nach einer nach innen öffnenden Konfiguration ist ja nicht verboten...

Dennoch ist zu hinterfragen, warum bintec elmeg oder die Telekom das (bewusst?) so zugelassen haben.

In der Standardkonfiguration der bintec elmeg be.IP plus ist alles "sauber":

23.11.2019 12:41

Hallo

Ich habe mir den Artikel mal durchgelesen.

Auszug:

" Wir informierten die Telekom über das Sicherheitsproblem der Digitalisierungsbox. Ein Sprecher des Unternehmens bestätigte es und erklärte, dass „diese Schwäche beim Port-Forwarding seit Mai 2019 bekannt“ sei.

Ein Patch soll nun für Abhilfe sorgen, auch ohne Werksreset. Er fügte hinzu: „Wenn Sie mich fragen, warum es von Mai bis heute gedauert hat, einen solchen Patch anzubieten, so kann ich Ihnen darauf keine Antwort geben. Das ist eindeutig ein Fehler von uns, hier hätten wir schneller gemeinsam mit dem Hersteller Bintec Elmeg agieren müssen."

MfG

23.11.2019 13:48

Guten Morgen, auch an das BSI!

12.01.2019

wannacrypt Wurm kommt über Digitalisierungsbox tcp/445

https://www.neuburger-it.de/de/aktuelles/beitraege/2019/wannacrypt.php

23.11.2019 15:45

@OlliD.IRQ8 schrieb:

..

Dennoch ist zu hinterfragen, warum bintec elmeg oder die Telekom das (bewusst?) so zugelassen haben.

..

Das ist für mich ganz einfach: Eine (möglicherweise) benutzerdefinierte Liste zu überschreiben durch ein firmwareupdate ist auch nicht unkritisch. Wie man das löst ist sicher nicht so einfach.

26.11.2019 14:24 Zuletzt bearbeitet: 26.11.2019 14:25 durch den Autor

Hallo @Gelöschter Nutzer und alle zusammen,

dazu habe ich folgende Information:

Bei unseren Digitalisierungsboxen Premium, Smart und Standard ist ein Fehler aufgetreten, durch den bei Portfreigaben nicht nur ein Port, sondern auch benachbarte Ports freigegeben wurden. Das Problem wurde inzwischen behoben – eine neue Firmware-Version wurde bereitgestellt. Möglicherweise muss der Kunde die Firmware aber noch selbst aktualisieren.

DAS HABEN WIR BEREITS GETAN:

Eine neue Firmwareversion wurde bereitgestellt, die die Freigabe der benachbarten Ports löscht

Die Freigaben der korrekten Ports für die Dienste HTTP (Port 80) und HTTPS (Port 443) bleiben bestehen

Ist die die Digitalisierungsbox des Kunden mit unserem Firmware Update Service verbunden, erhalten Sie das Update automatisch

Nutzt der Kunde nicht unseren Firmware Update Service, kann er die aktualisierte Firmware hier downloaden: https://www.telekom.de/digitalisierungsbox-hilfe

DAS MUSS DER KUNDE JETZT TUN:

1. Bitte die Firmware der Digitalisierungsbox Premium, Smart oder Standard auf Aktualität (11.01.02.102) prüfen!

2. Bitte die Firmware umgehend aktualisieren, wenn sie nicht bereits auf dem neuesten Stand (11.01.02.102) ist!

ZUM HINTERGRUND:

Frühere Firmware-Versionen haben bei der Einrichtung der Portfreigaben für die Dienste HTTP und HTTPS neben den Standard-Ports (80 bzw. 443) weitere Portbereiche freigegeben. Diese Bereiche werden durch die aktuelle Systemsoftware mit dem Release 11.01.02 Patch 2 (11.01.02.102) auf die Standard-Ports der entsprechenden Dienste zurückgesetzt.

Wenn der Kunde für seine Zwecke darauf angewiesen ist neben den Standard-Ports zusätzliche Ports freizugeben muss er diese jetzt über die Konfigurationsoberfläche einmalig neu anlegen – zu finden im Router-Menü: Internet & Netzwerk >Portweiterleitungen.

Firmware-Updates bleiben auch in Zukunft das wichtigste Instrument, um die Sicherheit und Funktionalität des Routers zu gewährleisten. Der Kunde sollte bitte regelmäßig die angebotenen Updates vornehmen, um vor möglichen Gefahren gut geschützt zu sein.

Lieben Gruß, Melanie B.

Füllen Sie schnell und unkompliziert unser Online-Kontaktformular aus, damit wir sie zeitnah persönlich beraten können.

Informieren Sie sich über unsere aktuellen Internet-Angebote.